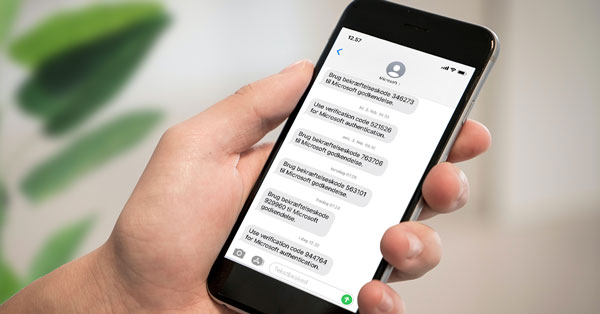

Brug nu den sikkerhed, I allerede har købt

Anne Grethe Therkelsen2026-05-12T14:51:42+02:00Skal danske virksomheder virkelig ud af Microsoft Cloud for at blive mere sikre? timengo advarer mod at gøre IT‑sikkerhed til et ideologisk projekt. For langt de fleste virksomheder er udfordringen ikke manglende sikkerhedsværktøjer – men manglende brug af dem. Læs artiklen, der stiller skarpt på, hvordan Microsofts security‑stack i praksis demokratiserer sikkerhed og giver samme beskyttelse til store som små, hvis den bruges rigtigt.